- 2026-04-26

-

上个月一个做工业设计的老板找到我,开口就叹气:“图纸被人打包带走了,半年白干。”我问他之前做了哪些防护,他说买了加密软件,还配了防火墙。那我接着问,离职员工走之前那两周的电脑操作记录还有没有?他说没留,以为加密了就万事大吉。

说白了,这是很多企业老板踩过的坑——把数据安全理解成“装一个软件就完事”。现实是,泄密从来不是一个技术漏洞,而是一串动作的组合。你今天只堵门不盯人,明天就得为丢数据买单。

加密不是贴膏药,得跟业务长在一起

市面上很多加密软件,装上去之后员工喊卡、流程走不动、设计软件崩了、打印都费劲。这种强塞式的加密,最后通常有两种结局:要么被员工绕着走,要么老板自己受不了给卸了。

信企卫在加密这块的做法比较接地气。软件做的是透明加密和智能识别,说白了就是——文件在你电脑上正常打开正常用,但只要脱离授权环境,拷出去就是乱码。支持按部门、按人员、按文件类型分别设定策略,核心部门走强加密,行政人员只做外发管控,既不搞一刀切也不留盲区。

管控不是不信任,是把规矩立清楚

有时候泄密不一定是恶意的。员工为了回家加个班,顺手把文件拷进U盘;为了传个大文件,直接丢进网盘——这些操作本身没有恶意,但数据就这么流出去了,你浑然不觉。

信企卫的终端管控能力覆盖得比较全:USB口可以设权限,谁只能用键鼠、谁能读U盘、谁能写U盘,粒度分得很细;打印机也能管,打印带水印、打印留记录,谁打了什么文件、打了几份,后台一查就有;应用程序也能设黑白名单,非授权软件根本跑不起来。

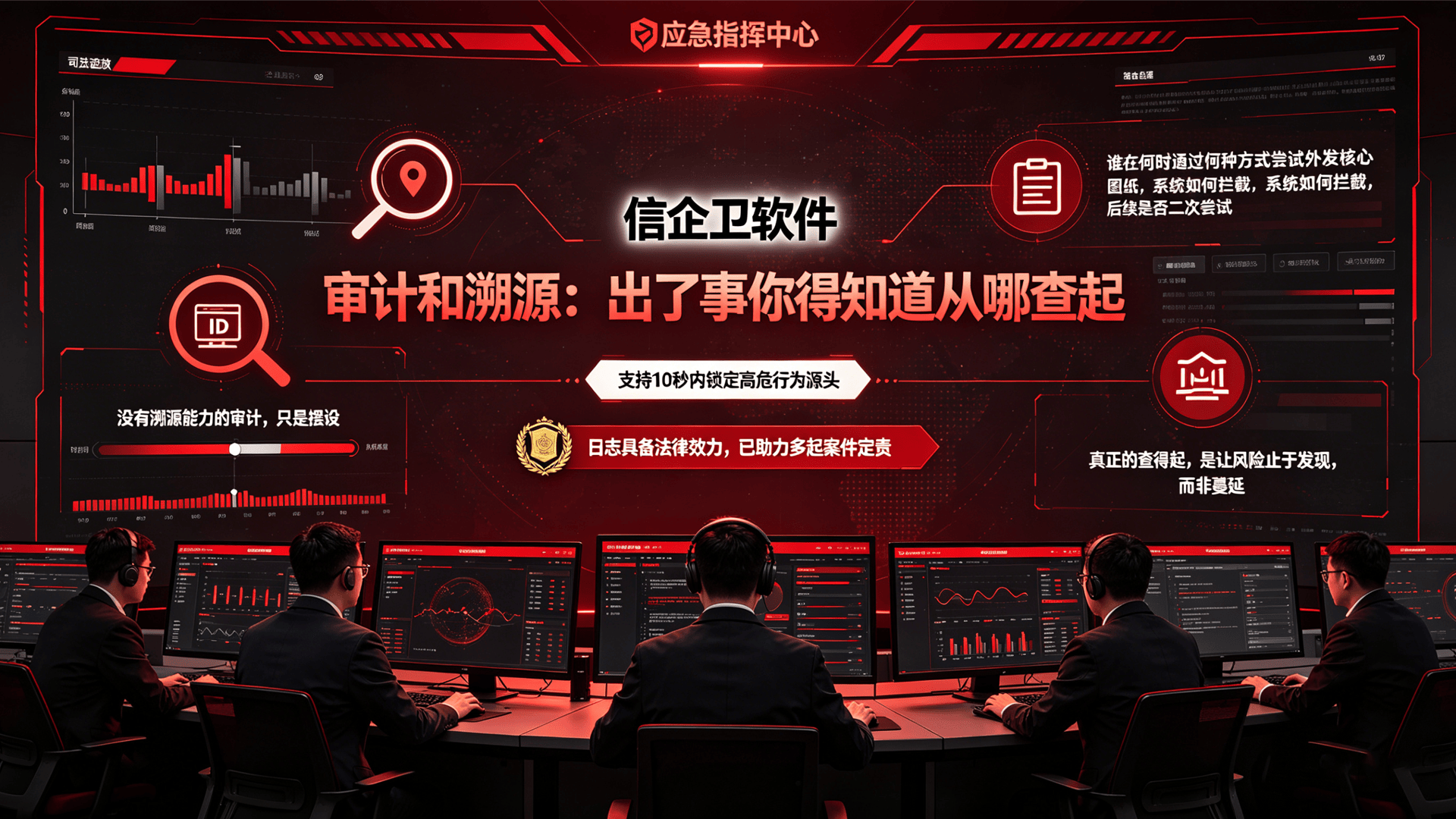

审计和溯源:出了事你得知道从哪查起

我干这行这些年,最大的体会是:不出事的时候审计记录像摆设,真出了事这就是救命稻草。

信企卫的审计模块,文件从创建到修改、复制、重命名、压缩、外发,每一个动作都有日志,时间精确到秒。屏幕录像能跟操作日志对应着看,员工说“我没传出去”,日志告诉你他打了一个压缩包、改了文件名、上传了某个网盘,屏幕回放还能看到完整的操作画面。溯源的时候不用猜,直接按时间线拉轨迹,谁、什么时候、干了什么、文件去了哪,链条清清楚楚。

前阵子有个客户就是靠这个功能,三天内锁定了泄露源——一个技术员离职前两周,分批把图纸改头换面、混在个人文件里往外搬,全程被记录下来。没这套东西,根本抓不住这种“蚂蚁搬家”式的操作。

闭环:四个环节咬合在一起才有力量

加密、管控、审计、溯源,这四件事单拎出来哪一件都不算新鲜。真正拉开差距的,是它们能不能互相联动。

信企卫的逻辑是这样的:文件在电脑上被自动加密,员工正常干活不受影响;一旦涉及外发,管控策略触发审批或者直接阻断;同时所有操作在后台形成审计日志;出了问题,溯源链路直接指向具体的人和设备。四步联动,事前有防护、事中有拦截、事后有追溯——这才叫闭环。

企业数据加密软件哪家强?五款优质企业数据加密系统功能解析,筑

企业数据泄露这事儿,真的不是吓你。2026年了,一份客户名单、一套核心代码、一份报价单,随便泄露出去,损失都是六位数起步。更别提现在远程办公这么普遍,员工在家用

上网行为管理软件有哪些好用的?分享五款高质量的上网行为管理软

公司里员工上网这事儿,说起来都是泪。上班时间刷视频、逛淘宝、聊八卦,严重的还把客户资料往外发,你说气不气人?关键是你不管吧,效率肯定往下掉,管吧又不知道从哪下手