- 2026-04-26

-

你有没有想过,公司那份花了半年时间做出来的方案,有可能就在一次U盘插拔、一封邮件转发之间,悄悄流到了竞争对手手里?这不是危言耸听,而是大量中小企业正在经历的真实困境。

数据安全事故往往不是从黑客入侵开始的,更多时候,风险就藏在每天都在操作的那台电脑里,藏在员工的日常行为中。

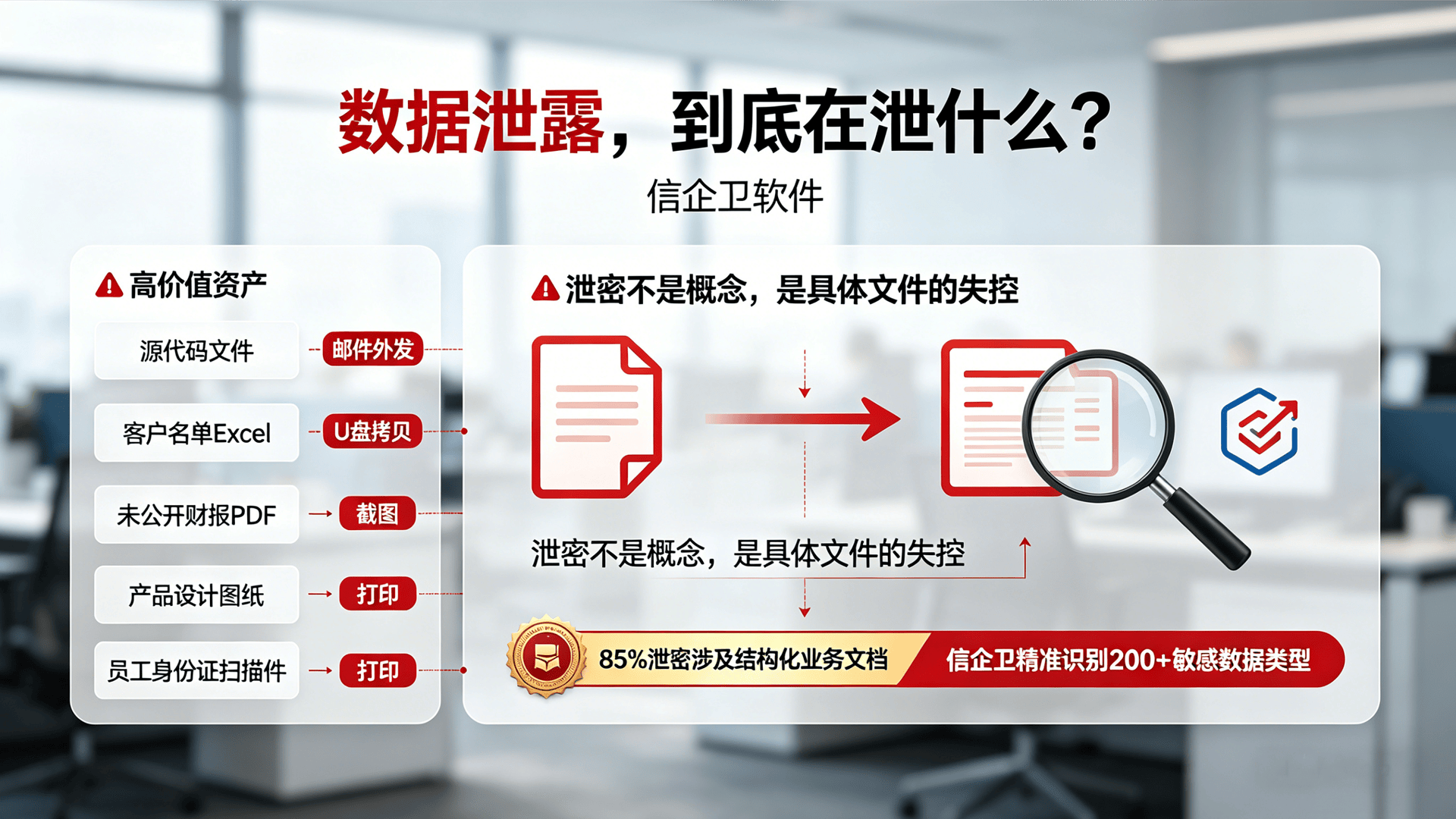

数据泄露,到底在泄什么?

很多企业在谈数据安全时,脑子里第一反应是"防黑客"、"装防火墙"。这个思路没有错,但只做到了外围防御,内部泄露这道口子却敞开着。

现实中,数据泄露的主要通道其实相当"日常":设计图纸通过微信发给了私人账号,财务报表被人截图上传到云盘,核心代码被离职员工带走复制……这些行为发生时,根本没有任何警报响起,IT部门事后复盘都只能摇头叹气。

DLP的核心逻辑,不只是"堵"

很多人一提DLP,第一反应是"限制员工操作"。这种理解有些偏颇。成熟的DLP体系并非靠强硬封堵来实现安全,而是通过透明加密+行为管控+审计追踪三层机制协同运作,在不打扰正常工作流程的前提下,把数据保护做到位。

以信企卫软件为例,这款定位于企业终端安全的专业工具,提供了一套逻辑完整的数据保护方案。

透明加密是信企卫的基础能力之一。所谓透明,就是员工在日常使用文件时完全无感知——打开、编辑、保存,操作和以往没有任何区别。文件在后台已经完成了自动加密处理,一旦脱离了授权的网络环境或设备,就变成一堆无法识别的乱码。

行为管控则更像是在终端层面安装了一套行为规则引擎。U盘的读写权限、打印机的使用权限、截图功能的开关、外发文件的审批流程——这些操作都可以根据不同部门、不同岗位做精细化配置。

操作审计是很多企业容易忽视的一环,却在安全事件复盘时发挥着关键作用。信企卫能够对终端操作行为进行完整记录,包括文件访问记录、应用程序使用情况、网络通信行为等,形成可查询、可追溯的日志数据。

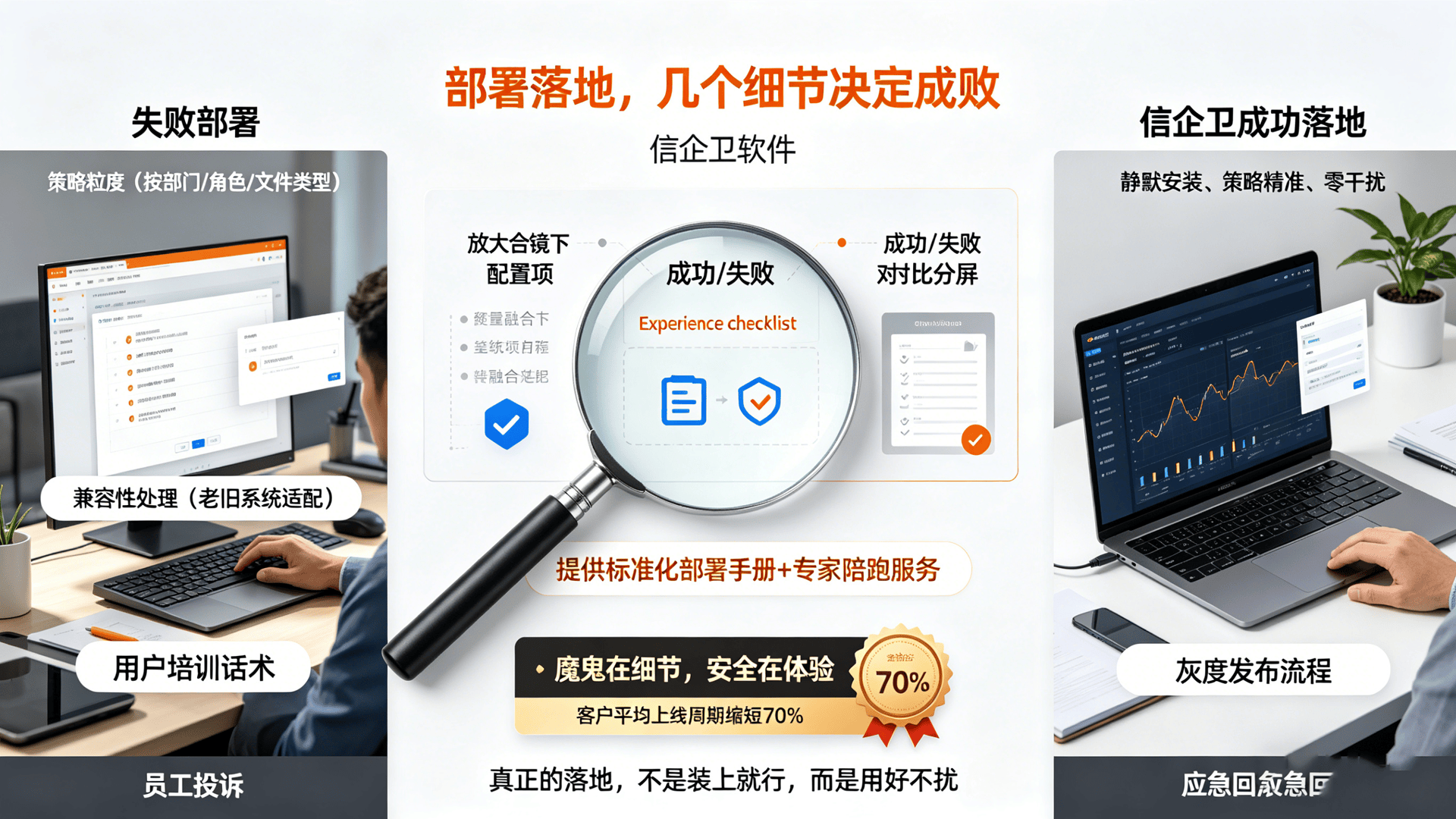

部署落地,几个细节决定成败

很多企业在引入DLP工具后,效果差强人意,原因往往不在产品本身,而在于部署策略出了问题。

策略配置要分层。 一刀切的管控方式在实际运营中很难长期维持。不同部门的业务属性不同,对数据操作的需求也存在明显差异。

加密范围要明确。 并非所有文件都需要纳入加密体系,过度加密反而会带来性能消耗和管理负担。

员工沟通不能省。 安全工具落地之前,让员工了解部署目的和基本规则,能有效减少误解和抵触。

信企卫这类DLP工具能做的,是把安全策略从人脑里的制度文件,变成系统自动执行的行为规则,把原本依赖人工监督的薄弱环节,转化为有迹可循的数字记录。这种"制度落地"的能力,才是企业在数据安全投入中真正要买单的价值。

一家企业数据资产的安全边界,最终取决于它在终端防护上下了多少真功夫。那些等到数据泄露事故发生后才开始重视安全建设的企业,往往已经付出了远超工具成本的代价。

企业数据加密软件哪家强?五款优质企业数据加密系统功能解析,筑

企业数据泄露这事儿,真的不是吓你。2026年了,一份客户名单、一套核心代码、一份报价单,随便泄露出去,损失都是六位数起步。更别提现在远程办公这么普遍,员工在家用

上网行为管理软件有哪些好用的?分享五款高质量的上网行为管理软

公司里员工上网这事儿,说起来都是泪。上班时间刷视频、逛淘宝、聊八卦,严重的还把客户资料往外发,你说气不气人?关键是你不管吧,效率肯定往下掉,管吧又不知道从哪下手