- 2026-04-24

-

你的公司有没有发生过这种事:某份标注了"内部资料"的文件,被员工以为只是普通附件,顺手发给了外部合作方?

当事人不一定有主观恶意,就是操作随意了一下。但那份文件里恰好有客户的完整联系方式、历史合同金额和未公开的产品定价——这些信息一旦流出去,能造成的麻烦远比一次失误要大得多。

数据泄露里最难防的不是"蓄意为之",而是这种"无意间"——员工自己都不知道哪些内容属于敏感数据,管理者也没有工具在外发动作发生之前拦住它。

敏感数据识别:从"靠人判断"到"系统自动完成"

DLP体系里最核心也最难做好的环节,是内容识别——在海量的日常文件和通讯往来中,准确找出哪些内容是敏感数据,需要受到保护。

信企卫的内容识别引擎把这件事交给系统来做,识别逻辑覆盖多个维度。

关键词规则是最基础的识别层。管理员预设涉密词汇库,文件或消息内容中出现合同编号前缀、产品内部代号、特定客户名称缩写等关键词,系统自动标记为敏感内容,触发后续的管控动作。

正则表达式匹配处理的是结构化敏感数据——身份证号、银行卡号、手机号段、统一社会信用代码等有固定格式的信息,不需要逐条列举,一条规则覆盖所有符合格式的内容。

文件指纹技术是识别能力里含金量最高的一块。对已确认的敏感文件建立"指纹"档案,当这些文件的内容出现在其他位置——被复制粘贴到新文档、被截取片段发进邮件正文、被重新排版后另存为新文件名——系统能识别出这是原始敏感文件的衍生内容,而不是全新的无关材料。

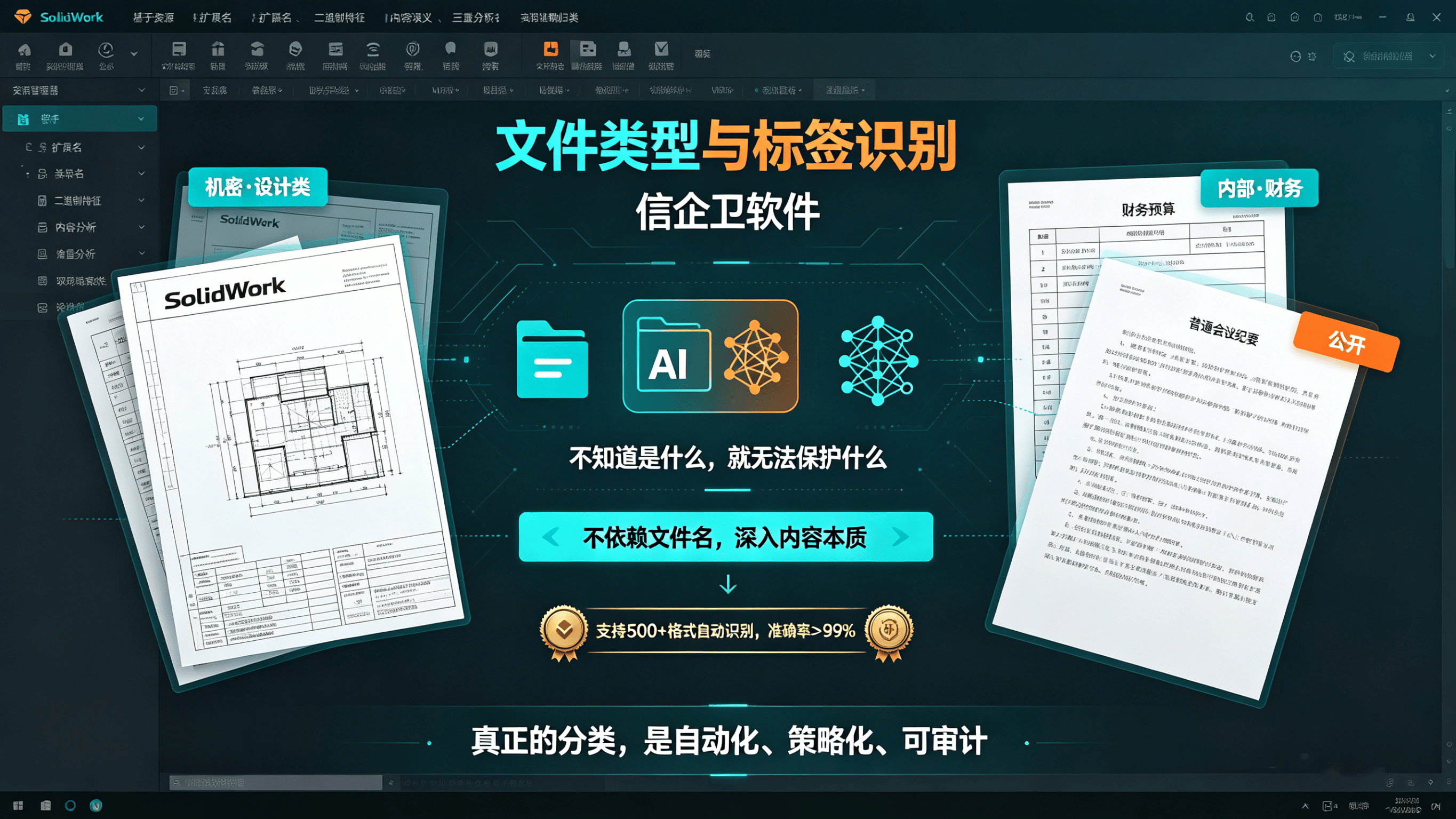

文件类型与标签识别作为补充手段,对特定格式文件(CAD图纸、源代码文件、加密压缩包)或者被手动打了保密标签的文件,系统自动进入更高级别的管控状态,不需要每次都做内容扫描。

违规外发阻断:识别之后,怎么处理

识别出敏感内容是前提,识别之后怎么处理才是DLP系统真正发挥价值的地方。

信企卫的外发阻断覆盖了企业数据外泄的主要通道,而不只是管一个出口。

邮件外发管控:含有敏感内容的邮件在发送前触发拦截或审批流程。员工发现附件包含标记为敏感的内容,或者邮件正文中出现了涉密关键词,系统在提交发送动作时介入——可以设置为直接拦截并提示,也可以设置为进入管理员审批队列,审批通过后才能发出。审批记录留存,操作链路完整。

即时通讯管控:微信、钉钉、企业微信的文件传输行为在信企卫的管控范围内。通过工作设备向外部账户发送受保护文件,系统识别到传输目标不在授权范围内,自动阻断传输动作,同步推送告警给管理员。

网盘上传管控:将内部文件上传到个人网盘是一条低技术门槛的泄露路径,也是很多员工不觉得有问题的习惯性操作。

U盘及外接存储阻断:批量拷贝文件到U盘是离职前最常见的数据带走方式。信企卫对USB存储设备的管控支持多个层级,可以按设备认证状态放行或拦截,敏感目录下的文件写入U盘的操作可以单独设置拦截规则,比全面禁用U盘在实操中更灵活。

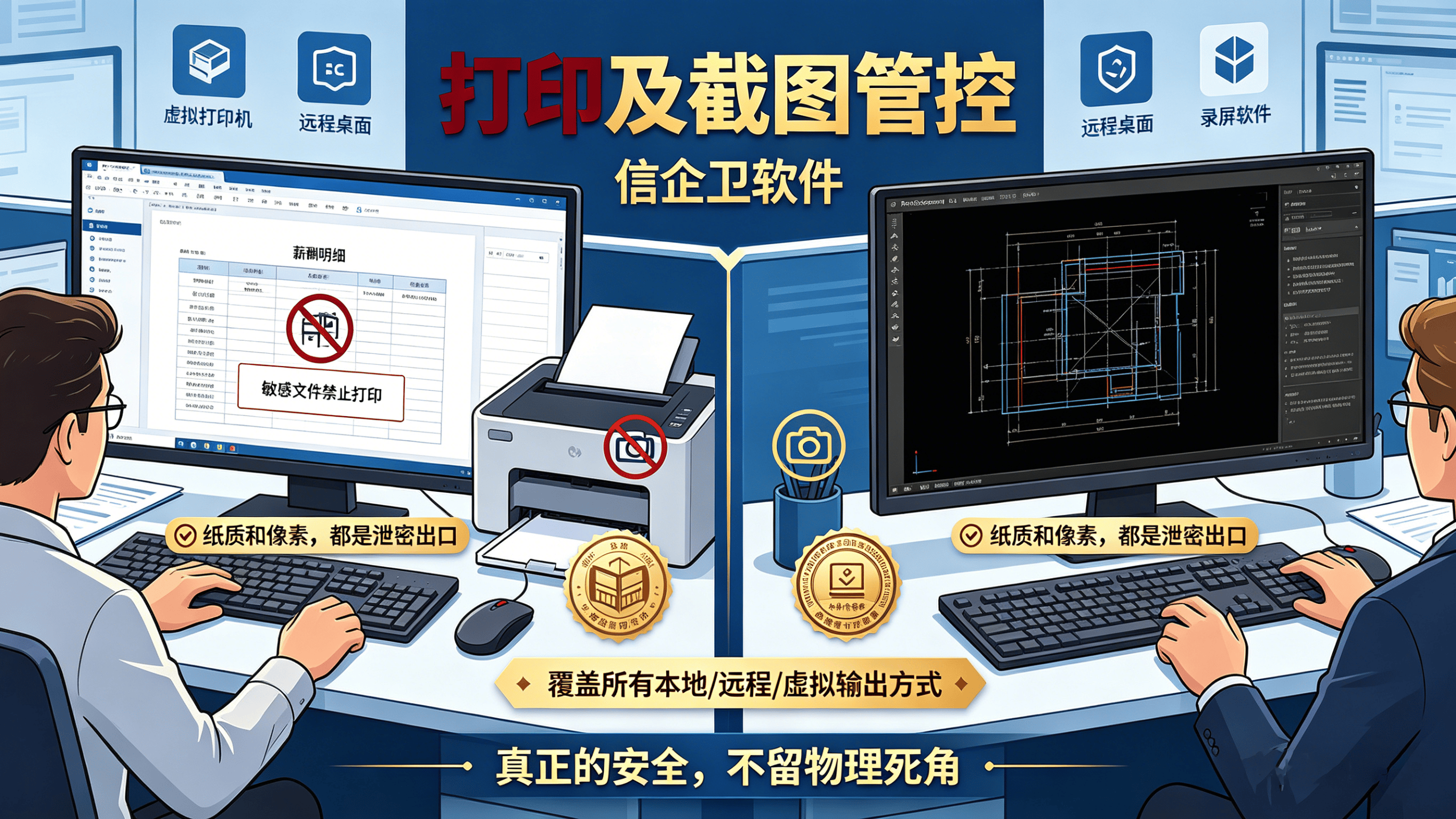

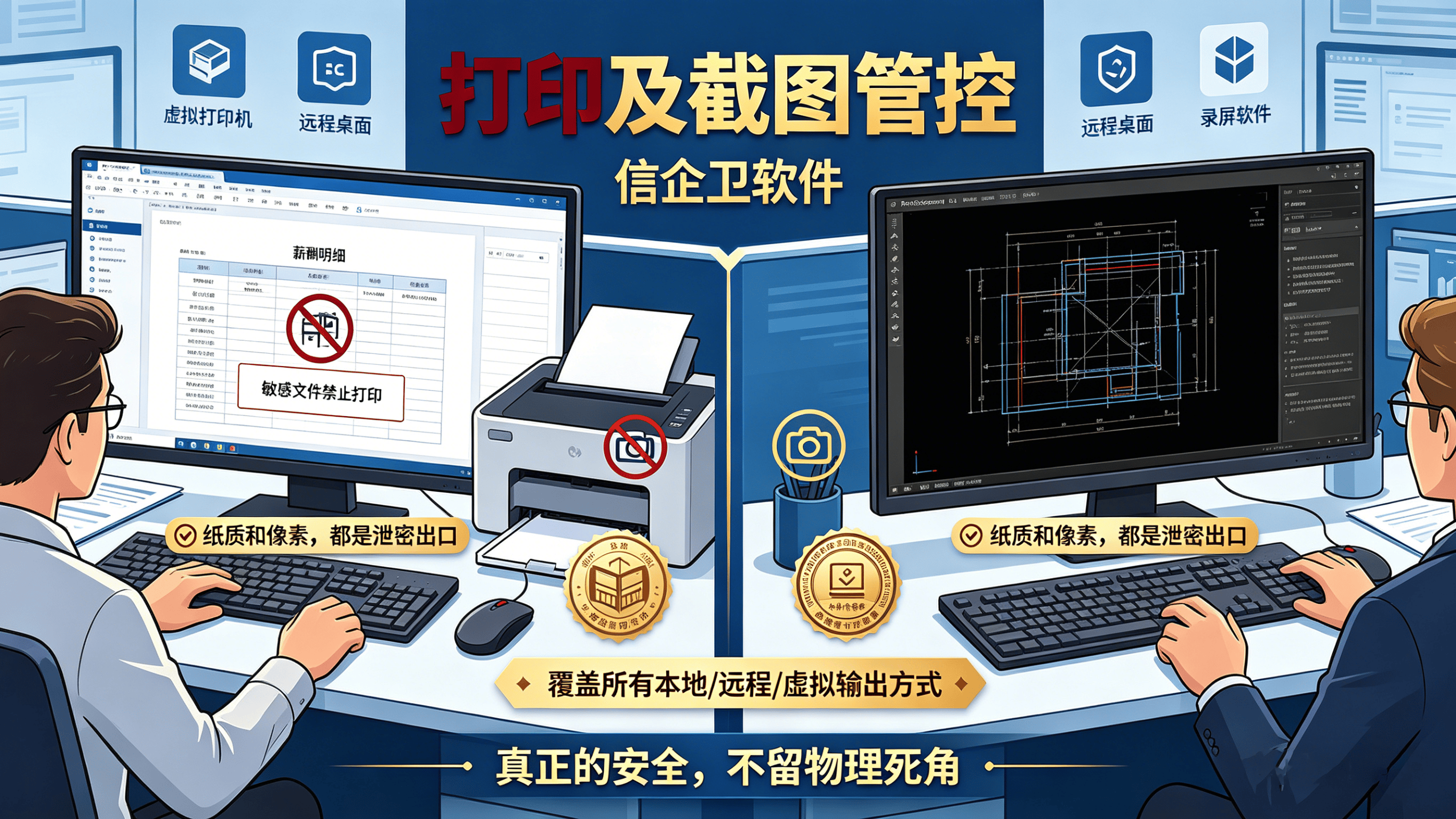

打印及截图管控:数字文件通过打印转为纸质、通过截图转为图片,都是绕开文件管控的方式。信企卫对打印行为支持水印追踪,每份打印件自动附加操作人信息和时间戳;屏幕截图行为在显示敏感内容时可以触发水印叠加或拦截,把这两条"模拟转换"的泄露路径也纳入管控。

终端安全的防线建得越早,主动权就越在企业手里。等到数据已经出去了再谈保护,那一关永远补不上。

文件加密软件怎么操作?5款文档文件加密软件分享,透明加密防泄

跳槽的员工离职前把好几套施工图纸复制走了,后来发现这批图纸出现在竞争对手手里。证据摆在眼前,但合同里没有明确约定,法律追究起来费时费力,最后吃了个哑巴亏。市面上

员工上班摸鱼怎么办?教你用上网行为管理软件轻松监控上班状态,

员工摸鱼不是小事,尤其是对企业效率和成本影响大。你想啊,几百号员工,每天浪费一小时,那一年下来就是几十万甚至上百万的时间成本。有人会说,管理严格点就行,可现实是